Il malware distribuisce una versione funzionante ma affetta da trojan dell’app Telegram spacciandola per l’app mobile di un sito di chat istantanee

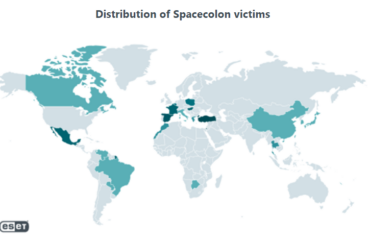

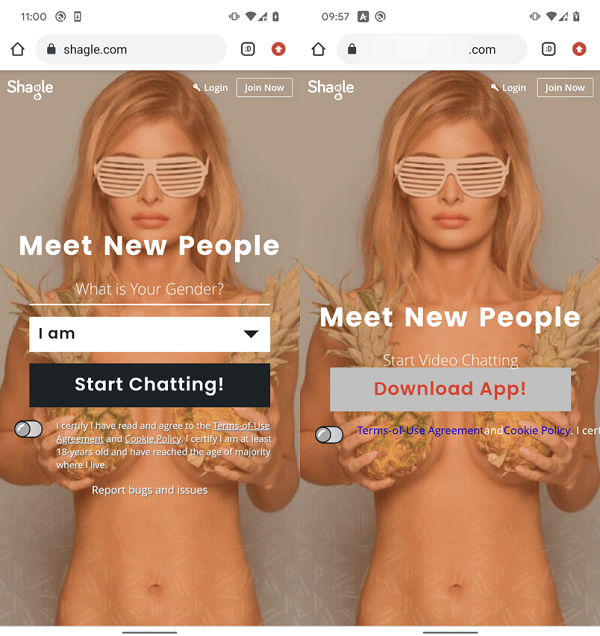

ESET, leader globale nel mercato della cybersecurity, ha identificato una campagna attiva del gruppo APT StrongPity che sfrutta una versione completamente funzionante ma contenente trojan dell’app Telegram, facendola passare come app del sito Shagle (una piattaforma di video chat casuali, accessibile unicamente tramite browser), in realtà inesistente. La backdoor ha diverse funzioni di spionaggio: 11 moduli attivati dinamicamente sono responsabili della registrazione delle telefonate, della raccolta di messaggi SMS, della raccolta di elenchi di registri delle chiamate e di elenchi di contatti, e molto altro ancora. Questi moduli sono stati documentati ufficialmente per la prima volta. Se la vittima concede all’app malevola StrongPity l’accesso alle notifiche e ai servizi di accessibilità, l’app avrà accesso anche alle notifiche in arrivo da 17 app tra cui Viber, Skype, Gmail, Messenger e Tinder e sarà in grado di esfiltrare le comunicazioni via chat da altre app. La campagna è probabilmente circoscritta, dato che la telemetria di ESET non ha ancora identificato alcuna vittima.

A differenza del sito Shagle autentico che non prevede un’app mobile ufficiale per accedere ai suoi servizi, il sito fasullo fornisce solo un’app Android da scaricare, senza possibilità di streaming via web. Questa app affetta da trojan non è mai stata resa disponibile sul Google Play Store.

Il codice dannoso, le sue funzionalità, i nomi delle categorie e il certificato utilizzato per firmare il file APK sono identici a quelli della campagna precedente; pertanto ESET ritiene che questa operazione appartenga al gruppo StrongPity. L’analisi del codice ha rivelato che la backdoor è modulare e che i moduli binari aggiuntivi vengono scaricati dal server C&C. Ciò significa che il numero e il tipo di moduli utilizzati possono essere modificati in qualsiasi momento per adattarsi alle richieste della campagna, se gestita dal gruppo StrongPity.

“Durante la nostra indagine, la versione analizzata del malware disponibile sul sito web dell’emulatore non era più attiva e non era più possibile installare e attivare con successo la funzionalità di backdoor. Questo perché StrongPity non ha ottenuto l’ID API per l’app Telegram malevola. Ma la situazione potrebbe cambiare in qualsiasi momento se l’autore della minaccia decidesse di farne un aggiornamento”, afferma Lukáš Štefanko, il ricercatore ESET che ha analizzato l’app.

La versione modificata dell’app di Telegram utilizza lo stesso ID dell’originale. I nomi dei package devono essere ID unici per ogni app Android e devono essere unici su ogni dispositivo. Ciò significa che non viene installata se sul dispositivo è già presente la versione ufficiale. “Questo potrebbe significare o che l’autore della minaccia comunica prima con le potenziali vittime e le spinge a disinstallare Telegram dai dispositivi se è installato, oppure che la campagna si concentra su Paesi in cui l’uso di Telegram è ancora poco diffuso”, aggiunge Štefanko.

L’app di StrongPity avrebbe dovuto funzionare proprio come la versione ufficiale di Telegram, utilizzando API standard ben documentate sul sito web ufficiale, ma oggi non risulta più attiva. Rispetto al primo malware StrongPity scoperto per i dispositivi mobili, questa backdoor ha caratteristiche di spionaggio estese, poiché è in grado di spiare le notifiche in arrivo e di esfiltrare le comunicazioni via chat, se la vittima attiva i servizi di accessibilità.

Per ulteriori informazioni tecniche sull’ultima app StrongPity, consultate il blogpost “StrongPity espionage campaign targeting Android users” su WeLiveSecurity.