Le vittime sono state contattate da un falso recruiter tramite LinkedIn e sono state indotte ad aprire un file eseguibile dannoso. L’obiettivo finale dell’attacco è il cyberspionaggio

I ricercatori di ESET, leader europeo globale nel mercato della cybersecurity, hanno scoperto un attacco Lazarus contro un’azienda aerospaziale in Spagna, durante il quale il gruppo ha utilizzato diversi strumenti, in particolare la backdoor LightlessCan recentemente scoperta da ESET. Gli operatori del gruppo Lazarus, affiliato alla Corea del Nord, hanno ottenuto l’accesso iniziale alla rete dell’azienda lo scorso anno tramite una campagna di spearphishing di successo, in cui si presentavano come recruiter per conto di Meta, l’azienda che controlla Facebook, Instagram e WhatsApp. L’obiettivo finale dell’attacco era il cyberspionaggio.

“L’aspetto più preoccupante dell’attacco è il nuovo tipo di payload, LightlessCan, uno strumento complesso e probabilmente in evoluzione che mostra un alto livello di sofisticazione sia nella progettazione che nel funzionamento e rappresenta un significativo avanzamento nelle capacità malevole rispetto al suo predecessore, BlindingCan”, spiega Peter Kálnai, il ricercatore di ESET che ha effettuato la scoperta.

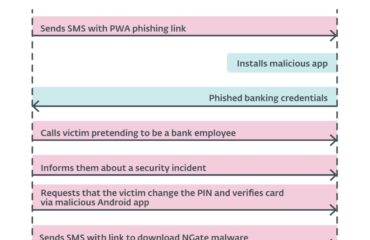

Il falso recruiter ha contattato la vittima tramite LinkedIn Messaging, e ha inviato due coding challenge presumibilmente richieste come parte di un processo di assunzione, che la vittima ha scaricato ed eseguito su un dispositivo aziendale. ESET Research è riuscita a ricostruire i passaggi iniziali di accesso e ad analizzare il set di strumenti utilizzati da Lazarus grazie alla collaborazione con l’azienda aerospaziale colpita. Il gruppo ha preso di mira diversi dipendenti dell’azienda.

Lazarus ha distribuito diversi payload ai sistemi delle vittime; il più importante è un remote access trojan (RAT) sofisticato e finora non documentato che ESET ha denominato LightlessCan. Il trojan imita le funzionalità di un’ampia gamma di comandi nativi di Windows, solitamente sfruttati dagli aggressori per consentire un’esecuzione discreta all’interno del RAT stesso invece di rumorose esecuzioni da console. Questo trasferimento strategico aumenta la furtività, rendendo più difficile il rilevamento e l’analisi delle attività dell’aggressore.

Un altro meccanismo utilizzato per minimizzare l’esposizione è l’impiego di execution guardrail: Lazarus si è assicurato che il payload potesse essere decriptato solo sul computer della vittima designata. Gli execution guardrail sono un insieme di protocolli e meccanismi di protezione implementati per salvaguardare l’integrità e la riservatezza del payload durante la sua distribuzione ed esecuzione, impedendo di fatto la decrittazione su macchine non previste, come quelle dei ricercatori di sicurezza.

LightlessCan supporta fino a 68 comandi distinti, ma nella versione attuale, la 1.0, solo 43 di questi sono implementati con qualche funzionalità. ESET Research ha identificato quattro diverse catene di esecuzione, che distribuiscono tre tipi di payload.

Il gruppo Lazarus (noto anche come HIDDEN COBRA) è un gruppo di cyberspionaggio legato alla Corea del Nord, attivo almeno dal 2009. La diversità, il numero e le peculiarità nell’implementazione delle campagne di Lazarus definiscono questo gruppo, che si occupa di tutti e tre i pilastri delle attività criminali informatiche: cyberspionaggio, cybersabotaggio e ricerca di guadagni finanziari. Le aziende aerospaziali non sono un obiettivo insolito per i gruppi APT allineati alla Corea del Nord. Il Paese ha condotto numerosi test missilistici che violano le risoluzioni del Consiglio di Sicurezza delle Nazioni Unite.

Per ulteriori informazioni tecniche su Lazarus, il suo ultimo attacco e la backdoor LightlessCan, consultate il post del blog “Lazarus luring employees with trojanized coding challenges: The case of a Spanish aerospace company” su WeLiveSecurity. ESET Research presenterà i risultati di questo attacco alla conferenza Virus Bulletin il 4 ottobre 2023.