Il report evidenzia l’intensificarsi delle attività di spionaggio e sabotaggio da parte di gruppi legati a Russia, Cina e Corea del Nord, con attacchi mirati a infrastrutture critiche e istituzioni in Ucraina, UE e Asia. Tra le tecniche: exploit zero-day, spearphishing e social engineering

ESET, leader europeo globale nel mercato della cybersecurity, ha pubblicato l’ultimo APT Activity Report, che analizza le attività di alcuni gruppi APT documentate dai ricercatori di ESET tra ottobre 2024 e marzo 2025. Nel periodo osservato, i gruppi legati alla Russia – in particolare Sednit e Gamaredon – hanno condotto campagne aggressive, rivolte principalmente all’Ucraina e ai Paesi dell’Unione Europea.

L’Ucraina ha subito il maggior numero di attacchi informatici, con particolare intensità verso le infrastrutture critiche e le istituzioni statali. Il gruppo Sandworm, affiliato alla Russia, ha intensificato le operazioni distruttive contro le aziende energetiche ucraine, distribuendo un nuovo wiper denominato ZEROLOT. I gruppi legati alla Cina hanno invece continuato le campagne di spionaggio mirate a organizzazioni europee.

Gamaredon si è confermato il gruppo più attivo contro l’Ucraina, migliorando le tecniche di offuscamento del malware e introducendo PteroBox, un file stealer che sfrutta Dropbox.

“Il famigerato gruppo Sandworm si è concentrato in modo massiccio sul compromettere le infrastrutture energetiche ucraine. In alcuni casi recenti ha distribuito il wiper ZEROLOT, sfruttando le Group Policy di Active Directory all’interno delle organizzazioni colpite”, spiega Jean-Ian Boutin, Director of Threat Research di ESET.

Sednit ha perfezionato lo sfruttamento di vulnerabilità cross-site scripting nei servizi webmail, estendendo l’operazione RoundPress da Roundcube a Horde, MDaemon e Zimbra. ESET ha scoperto che il gruppo ha utilizzato con successo una vulnerabilità zero-day in MDaemon Email Server (CVE-2024-11182) contro aziende ucraine. Diversi attacchi condotti da Sednit contro aziende della difesa in Bulgaria e Ucraina si sono basati su campagne di spearphishing.

Un altro gruppo affiliato alla Russia, RomCom, ha dimostrato un elevato livello tecnico sfruttando vulnerabilità zero-day in Mozilla Firefox (CVE-2024-9680) e in Microsoft Windows (CVE-2024-49039).

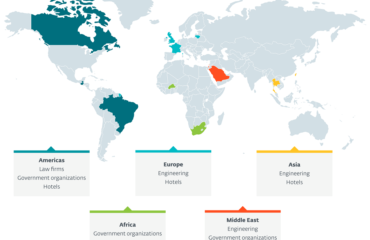

In Asia, i gruppi APT affiliati alla Cina hanno continuato a colpire istituzioni governative e accademiche. Parallelamente, i gruppi legati alla Corea del Nord hanno intensificato le operazioni contro la Corea del Sud, prendendo di mira individui, aziende private, ambasciate e personale diplomatico.

Mustang Panda si è confermato il gruppo più attivo, colpendo enti governativi e aziende del settore dei trasporti marittimi attraverso loader Korplug e chiavette USB infette. DigitalRecyclers ha proseguito gli attacchi contro enti governativi europei, utilizzando la rete di anonimizzazione KMA VPN e distribuendo le backdoor RClient, HydroRShell e GiftBox.

PerplexedGoblin ha utilizzato la nuova backdoor di spionaggio NanoSlate contro un ente governativo dell’Europa centrale, mentre Webworm ha preso di mira un’organizzazione governativa serba, impiegando SoftEther VPN, strumento che conferma la sua popolarità tra i gruppi filo-cinesi.

In Asia, i gruppi nordcoreani si sono distinti per le campagne a scopo finanziario. DeceptiveDevelopment ha notevolmente ampliato il proprio raggio d’azione, utilizzando false offerte di lavoro rivolte in particolare ai settori della criptovaluta, della blockchain e della finanza. Il gruppo ha impiegato tecniche di social engineering avanzate per distribuire il malware multipiattaforma WeaselStore. Il furto di criptovalute ai danni della piattaforma Bybit, attribuito dall’FBI al gruppo TraderTraitor, ha coinvolto un attacco alla supply chain tramite Safe{Wallet}, con un danno stimato di circa 1,5 miliardi di dollari.

Nel frattempo, altri gruppi nordcoreani hanno registrato variazioni nei livelli di attività: all’inizio del 2025, Kimsuky e Konni sono tornati ai consueti livelli dopo un calo di attività a fine 2024, spostando il focus da think tank anglofoni, ONG ed esperti di Corea del Nord verso entità sudcoreane e personale diplomatico. Andariel, rimasta inattiva per un anno, è riapparsa con un attacco sofisticato contro un’azienda sudcoreana specializzata in software industriale.

I gruppi affiliati all’Iran hanno mantenuto il focus principale sul Medio Oriente, prendendo di mira soprattutto enti governativi e aziende dei settori manifatturiero e ingegneristico in Israele.

Inoltre, ESET ha rilevato un significativo aumento globale degli attacchi informatici contro aziende tecnologiche, in larga parte dovuto all’intensificarsi dell’attività di DeceptiveDevelopment.

“Le operazioni evidenziate rappresentano una sintesi del quadro di minacce analizzato durante il periodo in esame. Riflettono le principali tendenze e sviluppi e costituiscono solo una piccola parte dei dati di intelligence forniti ai clienti dei report APT di ESET”, conclude Boutin.

Le informazioni contenute nei report riservati si basano principalmente su dati proprietari raccolti tramite la telemetria ESET e sono verificate dai ricercatori dell’azienda, che redigono analisi tecniche approfondite e aggiornamenti regolari sulle attività dei singoli gruppi APT.

Queste analisi, disponibili con il nome ESET APT Reports PREMIUM, supportano le organizzazioni nella protezione dei cittadini, delle infrastrutture critiche e degli asset di alto valore da attacchi informatici promossi da cybercriminali o da attori statali.