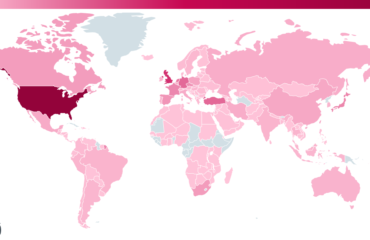

ESET, leader globale nel mercato della cybersecurity, a seguito del successo ottenuto con l’ESET Threat Report, introduce l’ESET APT Activity Report, con l’obiettivo di fornire un’analisi periodica delle ricerche di ESET sulle attività dei gruppi APT- advanced persistent threat. Nella prima edizione, relativa al T2 2022 (maggio-agosto 2022), ESET Research non ha riscontrato alcun calo nell’attività APT svolta da gruppi allineati a Russia, Cina, Iran e Corea del Nord. Anche a più di otto mesi dall’invasione russa, l’Ucraina rimane un obiettivo primario dei gruppi APT vicini alla Russia, come il famigerato Sandworm, ma anche Gamaredon, InvisiMole, Callisto e Turla. L’industria aerospaziale e della difesa, così come le imprese e gli scambi finanziari e in criptovalute, continuano a essere di grande interesse per i gruppi affiliati alla Corea del Nord.

“Abbiamo notato che nel T2 2022, diversi gruppi vicini alla Russia hanno utilizzato il servizio di messaggistica multipiattaforma russo Telegram per accedere ai server C&C o come strumento per far trapelare informazioni. Anche gli attori delle minacce provenienti da altre aree hanno cercato di accedere alle organizzazioni ucraine, sia per attività di cyber spionaggio che per il furto di proprietà intellettuale”, spiega Jean-Ian Boutin, Direttore di ESET Threat Research.

“L’industria aerospaziale e della difesa rimane di interesse per i gruppi affiliati alla Corea del Nord: Lazarus ha individuato come obiettivo un dipendente di un’azienda aerospaziale nei Paesi Bassi. Secondo le nostre ricerche, il gruppo ha sfruttato una vulnerabilità in un driver Dell legittimo per infiltrarsi nell’azienda e riteniamo che questo sia il primo caso di abuso documentato di questa vulnerabilità nel mondo”, continua Boutin.

Le istituzioni finanziarie e le realtà che operano con le criptovalute sono state prese di mira da Kimsuky, schierato con la Corea del Nord, e da due campagne di Lazarus. Una di queste, denominata Operation In(ter)ception dai ricercatori di ESET, si è distaccata dall’abituale obiettivo costituito dalle industrie aerospaziali e della difesa colpendo un utente argentino con un malware camuffato da offerta di lavoro in Coinbase. ESET ha anche individuato Konni che utilizzava una tecnica impiegata da Lazarus in passato: una versione colpita da trojan del visualizzatore di PDF Sumatra.

I gruppi allineati alla Cina continuano a essere molto attivi, utilizzando varie vulnerabilità e backdoor precedentemente non segnalate. ESET ha identificato una variante Linux di una backdoor utilizzata da SparklingGoblin contro un’università di Hong Kong. Lo stesso gruppo ha sfruttato una vulnerabilità di Confluence per colpire un’azienda di produzione alimentare in Germania e una società di ingegneria con sede negli Stati Uniti. ESET Research sospetta inoltre che una vulnerabilità di ManageEngine ADSelfService Plus sia alla base della violazione di un appaltatore della difesa statunitense, i cui sistemi sono stati compromessi solo due giorni dopo la divulgazione pubblica della vulnerabilità. In Giappone, ESET Research ha identificato diverse campagne MirrorFace, una delle quali direttamente collegata alle elezioni della Camera dei Consiglieri.

Il numero crescente di gruppi allineati all’Iran ha continuato a concentrare i propri sforzi principalmente su diversi settori verticali israeliani. I ricercatori ESET sono riusciti ad attribuire a POLONIUM una campagna che ha colpito una dozzina di organizzazioni in Israele e a identificare diverse backdoor non documentate in precedenza. Le organizzazioni dell’industria dei diamanti o ad essa collegate in Sudafrica, Hong Kong e Israele sono state prese di mira da Agrius in quello che ESET Research considera un attacco alla supply-chain che ha sfruttato una suite software israeliana in uso nel settore. In un’altra campagna in Israele, sono stati rilevati indicatori di una possibile combinazione dell’uso di tool tra i gruppi MuddyWater e APT35. ESET Research ha inoltre scoperto una nuova versione di malware Android in una campagna condotta dal gruppo APT-C-50; è stata distribuita da un emulatore di un sito web iraniano e presenta funzionalità di spionaggio limitate.