Il gruppo APT-C-60, allineato alla Corea del Sud, ha sfruttato una vulnerabilità di esecuzione di codice remoto (CVE-2024-7262) in WPS Office per attaccare i Paesi dell’Est Asiatico

Researchers of ESET, leader europeo globale nel mercato della cybersecurity, hanno scoperto una vulnerabilità di esecuzione di codice remoto in WPS Office per Windows (CVE-2024-7262), sfruttata da APT-C-60, un gruppo di cyberspionaggio allineato alla Corea del Sud, per colpire i paesi dell’Est Asiatico. Durante l’esame delle cause, ESET ha scoperto un altro modo per sfruttare il codice difettoso (CVE-2024-7263). Dopo un processo di divulgazione coordinata, entrambe le vulnerabilità sono state corrette. Il payload finale nell’attacco di APT-C-60 è una backdoor personalizzata con capacità di spionaggio informatico che ESET Research ha internamente denominato SpyGlace.

“Durante l’indagine sulle attività di APT-C-60, abbiamo trovato un documento di foglio di calcolo insolito che faceva riferimento a uno dei numerosi componenti downloader del gruppo. Il software WPS Office ha oltre 500 milioni di utenti attivi in tutto il mondo, il che lo rende un buon mezzo per raggiungere un numero sostanziale di persone, in particolare nella regione dell’Est Asiatico,” afferma Romain Dumont, il ricercatore di ESET che ha analizzato le vulnerabilità. Durante il processo di divulgazione della vulnerabilità coordinato tra ESET e il vendor, DBAPPSecurity ha pubblicato in modo del tutto autonomo un’analisi della vulnerabilità “armata” e ha confermato che APT-C-60 ha sfruttato la vulnerabilità per distribuire malware agli utenti in Cina.

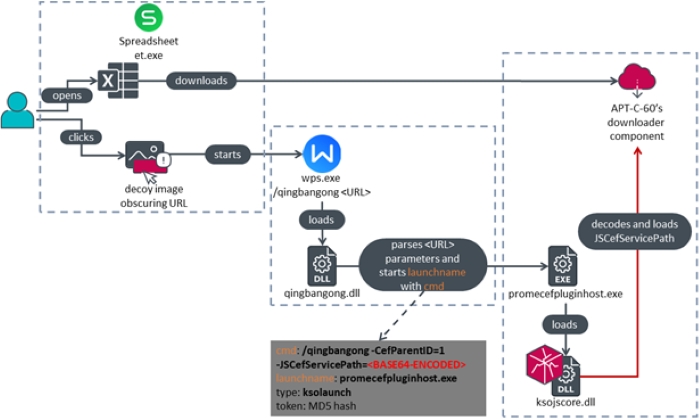

Il documento malevolo si presenta come un’esportazione MHTML del formato XLS comunemente usato che però contiene un collegamento ipertestuale nascosto e appositamente realizzato, progettato per attivare l’esecuzione di una libreria non autorizzata se cliccato quando si utilizza l’applicazione WPS Spreadsheet. Il formato di file MHTML poco convenzionale consente a un file di essere scaricato non appena il documento viene aperto; quindi, adottare questa tecnica mentre si sfrutta la vulnerabilità consente l’esecuzione di codice remoto.

“Per sfruttare questa vulnerabilità, un attaccante dovrebbe memorizzare una libreria malevola in un punto accessibile dal computer target, sia sul sistema che su una condivisione remota, e conoscere in anticipo il percorso del file. Gli sviluppatori dell’exploit che hanno sfruttato questa vulnerabilità conoscevano alcuni trucchi che li hanno aiutati a raggiungere l’obiettivo,” spiega Dumont. “Quando si apre il documento del foglio di calcolo con l’applicazione WPS Spreadsheet, la libreria remota viene automaticamente scaricata e memorizzata su disco,” aggiunge.

Poiché si tratta di una vulnerabilità che richiede un solo clic, gli sviluppatori dell’exploit hanno incorporato un’immagine delle righe e colonne del foglio di calcolo per convincere l’utente che il documento è un normale foglio di calcolo. Il collegamento ipertestuale malevolo era collegato all’immagine in modo che cliccando su una cella di questa si attivasse l’exploit.

“Indipendentemente dal fatto che il gruppo abbia sviluppato o acquistato l’exploit per CVE-2024-7262, sicuramente è stata necessaria una ricerca sugli interni dell’applicazione, ma anche una conoscenza del comportamento del processo di caricamento di Windows”, conclude Dumont.

Dopo aver analizzato la patch rilasciata in sordina da Kingsoft, Dumont ha notato che la falla non era stata corretta adeguatamente e ha scoperto un altro modo per sfruttarla a causa di una validazione dell’input impropria. ESET Research ha segnalato entrambe le vulnerabilità a Kingsoft, che le ha riconosciute e corrette. Sono state create due voci CVE di alta gravità: CVE-2024-7262 e CVE-2024-7263.

La scoperta sottolinea l’importanza di un attento processo di verifica delle patch e la necessità di assicurarsi che il problema di base sia stato affrontato completamente. ESET consiglia vivamente agli utenti di WPS Office per Windows di aggiornare il software all’ultima versione.

Per ulteriori informazioni tecniche sulle vulnerabilità e sugli exploit di WPS Office, consultare il blog “Analysis of two arbitrary code execution vulnerabilities affecting WPS Office” su WeLiveSecurity.com. Seguite ESET Research on Twitter (now known as X) For the latest news from ESET Research.