Pubblicata l’indagine su una delle campagne di malware lato server più avanzate. In molti casi, gli operatori di Ebury hanno ottenuto l’accesso a server di ISP e noti provider di hosting

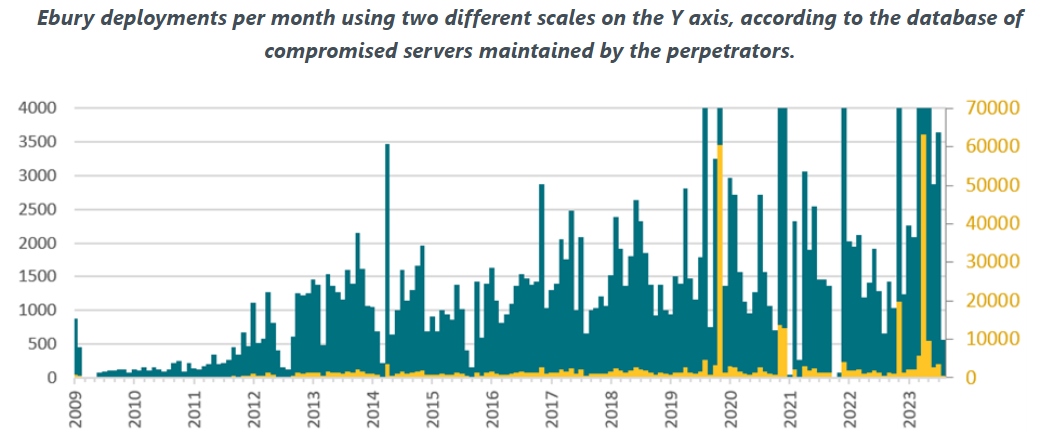

ESET, leader europeo globale nel mercato della cybersecurity, ha pubblicato un’indagine approfondita su una delle più avanzate campagne di malware lato server, tuttora in crescita, che ha visto centinaia di migliaia di server compromessi in almeno 15 anni di attività. Il famigerato gruppo Ebury e la sua botnet sono stati responsabili di varie attività illecite nel corso degli anni, tra cui la diffusione di spam, il reindirizzamento del traffico web e il furto di credenziali. Recentemente, si sono concentrati sul furto di carte di credito e criptovalute. Inoltre, Ebury è stato utilizzato come backdoor per compromettere quasi 400.000 server Linux, FreeBSD e OpenBSD; più di 100.000 risultavano ancora compromessi alla fine del 2023. In molti casi, gli operatori di Ebury sono riusciti a ottenere l’accesso completo a server di Internet Service Provider (ISP) e noti provider di hosting.

Dieci anni fa, ESET ha pubblicato un white paper sull’Operazione Windigo, che descrive l’uso di diverse famiglie di malware che operano in sinergia, con Ebury al centro. Alla fine del 2021, la Dutch National High Tech Crime Unit (NHTCU), parte della polizia nazionale olandese, ha chiesto la collaborazione di ESET in merito a server nei Paesi Bassi che si sospettava fossero stati compromessi con il malware Ebury. Tali sospetti si sono rivelati fondati e, grazie all’assistenza dell’NHTCU, ESET Research ha ottenuto una notevole visibilità sulle operazioni condotte dagli attori della minaccia Ebury.

“A seguito della pubblicazione del white paper Windigo all’inizio del 2014, nel 2015 uno degli autori è stato arrestato al confine tra Finlandia e Russia e successivamente estradato negli Stati Uniti. Pur essendosi inizialmente dichiarato innocente, nel 2017 ha ammesso la propria colpevolezza in merito alle accuse, poche settimane prima che si svolgesse il processo presso la U.S. District Court a Minneapolis, in cui era prevista la testimonianza dei ricercatori di ESET”, racconta Marc-Etienne M. Léveillé, il ricercatore di ESET che ha indagato su Ebury per più di un decennio.

Ebury, attivo come minimo dal 2009, è una backdoor OpenSSH e un ruba-credenziali. Viene utilizzato per distribuire malware aggiuntivo per: monetizzare la botnet (come i moduli per il reindirizzamento del traffico web), proxy del traffico per lo spam, eseguire attacchi adversary-in-the-middle (AitM) e ospitare infrastrutture dannose di supporto. Negli attacchi AitM, ESET ha osservato più di 200 obiettivi su oltre 75 reti in 34 Paesi diversi tra febbraio 2022 e maggio 2023.

La botnet Ebury è stata utilizzata per sottrarre portafogli di criptovalute, credenziali e dati relativi a carte di credito. ESET ha scoperto nuove famiglie di malware create e distribuite dalla banda a scopo di lucro, tra cui moduli Apache e un modulo del kernel per eseguire il reindirizzamento del traffico web. Gli operatori di Ebury hanno anche utilizzato vulnerabilità zero-day nel software di amministrazione per compromettere i server in massa.

Una volta compromesso un sistema, vengono esfiltrati dati di vario tipo. Utilizzando le password e le chiavi di accesso ottenute su quel sistema, le credenziali vengono riutilizzate per tentare di accedere a sistemi correlati. Ogni nuova versione principale di Ebury introduce alcune importanti modifiche e nuove funzionalità e tecniche di offuscamento.

“Abbiamo documentato situazioni in cui l’infrastruttura di provider di hosting è stata compromessa da Ebury. In questi casi, Ebury è stato installato sui server affittati dai provider, senza che gli affittuari ne fossero informati. Questo ha permesso agli autori di Ebury di compromettere migliaia di server contemporaneamente,” afferma Léveillé. Ebury non ha confini geografici: ci sono server violati con Ebury in quasi tutti i Paesi del mondo. Ogni volta che un provider di hosting veniva compromesso, generava un gran numero di server compromessi negli stessi data center.

Allo stesso tempo, nessun settore sembra essere più bersagliato di altri. Le vittime vanno dalle università, a piccole e grandi imprese, fino a Internet Service Provider, commercianti di criptovalute, nodi di circuiti Tor, provider di hosting condiviso e provider di server dedicati, per citarne alcuni.

Alla fine del 2019 è stata compromessa l’infrastruttura di un grande e popolare registrar di domini e provider di web hosting con sede negli Stati Uniti. In totale, gli aggressori hanno violato circa 2.500 server fisici e 60.000 server virtuali. Gran parte di questi server, se non tutti, sono condivisi da più utenti per ospitare i siti web di oltre 1,5 milioni di account. In un altro incidente risalente al 2023, sono stati compromessi da Ebury circa 70.000 server dello stesso provider di hosting. Anche Kernel.org, che ospita il codice sorgente del kernel Linux, è annoverato tra le vittima di Ebury.

“Ebury rappresenta una seria minaccia e una sfida per la comunità Linux. Non esiste una soluzione semplice per renderlo inefficace, ma è possibile applicare una serie di mitigazioni per ridurre al minimo la sua diffusione e il suo impatto. Deve essere chiaro che il problema non riguarda solo le organizzazioni o gli individui che si preoccupano poco della sicurezza, ma anche gli esperti di tecnologia e le grandi organizzazioni”, conclude Léveillé.

Per ulteriori informazioni tecniche e una serie di strumenti e indicatori per aiutare gli amministratori di sistema a determinare se i loro sistemi sono compromessi da Ebury, consultare il white paper completo “Ebury is alive but unseen: 400k Linux servers compromised for cryptocurrency theft and financial gain”.